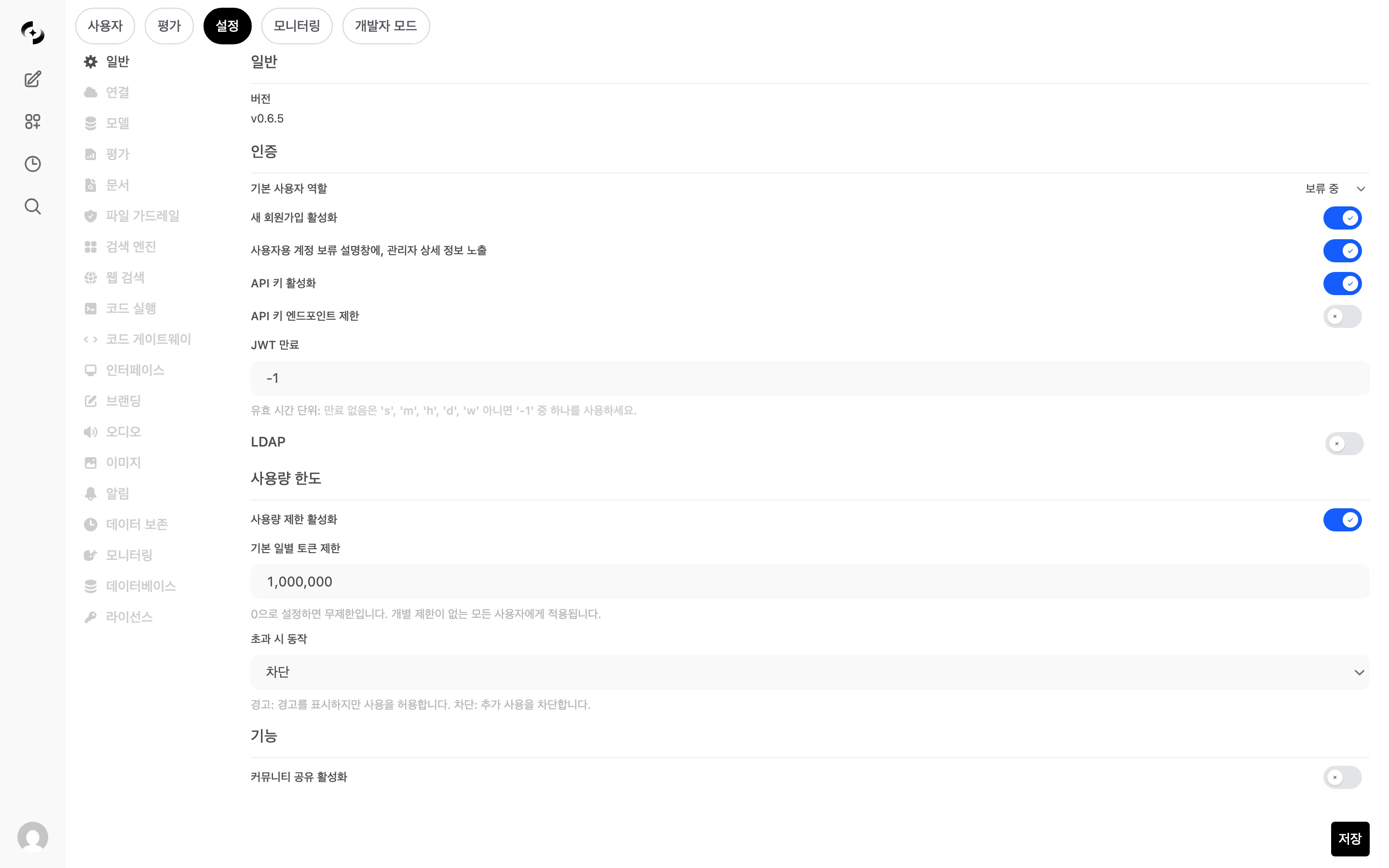

인증 설정

사용자 가입 및 세션 관련 정책을 설정합니다.| 설정 항목 | 설명 | 기본값 |

|---|---|---|

| 기본 사용자 역할 | 신규 사용자에게 부여되는 기본 역할 (pending, user, admin 또는 특정 그룹) | pending |

| 새 회원가입 활성화 | 새 사용자의 자체 가입 허용 여부 | 활성화 |

| 온보딩 활성화 | 비로그인 방문자에게 온보딩 랜딩 페이지(서비스 소개 화면) 표시 여부. 끄면 곧바로 로그인 화면으로 이동 | 활성화 |

| 관리자 정보 표시 | Pending 상태 사용자에게 관리자 연락처 표시 | 비활성화 |

| API 키 활성화 | API 키를 통한 인증 허용 | 비활성화 |

| API 키 Endpoint 제한 | API 키로 접근 가능한 Endpoint를 제한 (API 키 활성화 시 표시) | 비활성화 |

| 허용 Endpoints | API 키로 접근 가능한 경로 목록 (콤마 구분) | - |

| JWT 만료 시간 | 세션 토큰 유효 기간 | -1 |

JWT 만료 시간 형식:

30m (분), 1h (시간), 10d (일), 1w (주), -1 (만료 없음).

기업 환경에서는 8h ~ 1d를 권장합니다.Email 비식별화

환경변수ENABLE_EMAIL_DEIDENTIFY=true로 활성화하면, 사용자 이메일 주소에서 @ 이후 도메인 부분을 제거하고 ID 부분만 저장합니다.

| 항목 | 비활성화 (기본) | 활성화 시 |

|---|---|---|

| 로그인/가입 라벨 | ”Email" | "Account ID” |

| 입력 필드 | type="email" | type="text" |

| 이메일 검증 | @ 포함 필수 | 형식 무관 (사번, ID 허용) |

| 저장 값 | sykim@cloocus.com | sykim |

SSO/LDAP 환경에서 전체 이메일 주소를 DB에 저장하지 않아야 하는 개인정보 보호 요건이 있을 때 사용합니다. OAuth 로그인 사용자에게도 동일하게 적용됩니다.

LDAP 설정

기업 LDAP/Active Directory 서버와 연동하여 통합 인증을 구성합니다.| 설정 항목 | 설명 | 예시 |

|---|---|---|

| Label | LDAP 서버 식별 이름 | Corporate AD |

| Host | LDAP 서버 주소 | ldap.example.com |

| Port | 연결 포트 (TLS 활성화 시 636 기본) | 389 |

| Application DN | 바인드 계정 DN | cn=admin,dc=example,dc=com |

| Application DN Password | 바인드 계정 비밀번호 | - |

| Attribute for Mail | 이메일 매핑 LDAP 속성 | mail |

| Attribute for Username | 사용자명 매핑 LDAP 속성 | uid, sAMAccountName |

| Search Base | 사용자 검색 기준 | ou=users,dc=example,dc=com |

| Search Filters | LDAP 검색 필터 (선택) | (&(objectClass=inetOrgPerson)(uid=%s)) |

| TLS | TLS 암호화 통신 사용 | 비활성화 |

사용량 제한

일별 토큰 사용량 한도를 설정하여 AI 사용 비용을 관리합니다.| 설정 항목 | 설명 | 기본값 |

|---|---|---|

| 사용량 제한 활성화 | 토큰 사용량 제한 기능 ON/OFF | 비활성화 |

| 기본 일별 토큰 제한 | 개별 제한이 없는 사용자에게 적용되는 기본값 (0 = 무제한) | 0 |

| 초과 동작 | 한도 초과 시 처리 방식 | Warn |

| 동작 | 설명 |

|---|---|

| Warn | 경고 메시지를 표시하지만 사용을 허용합니다 (모니터링 용도) |

| Block | 추가 요청을 차단합니다 (HTTP 429 반환) |

관리자(Admin) 역할 사용자는 사용량 제한 체크에서 제외됩니다.

사용량 제한은 전역, 사용자, 그룹, 조직 4단계로 설정 가능하며, 모든 설정값 중 가장 관대한(높은) 값이 적용됩니다.

기능 토글

시스템 전체에서 특정 기능의 사용 여부를 제어합니다.| 기능 | 설명 | 기본값 |

|---|---|---|

| 커뮤니티 공유 | OpenWebUI 커뮤니티 공유 기능 | 비활성화 |

| 메시지 평가 | 사용자의 AI 응답 평가 (좋아요/싫어요) | 활성화 |

| 채널 (Beta) | 팀 채팅 채널 기능 | 비활성화 |

| User Webhooks | 사용자별 외부 웹훅 연동 | 활성화 |

| 설정 항목 | 설명 |

|---|---|

| WebUI URL | 알림 링크 생성에 사용되는 공개 URL |

| Webhook URL | 이벤트 발생 시 호출되는 외부 웹훅 URL |

LDAP과 로컬 계정을 동시에 사용할 수 있나요?

LDAP과 로컬 계정을 동시에 사용할 수 있나요?

네. LDAP이 활성화되어도 기존 로컬 계정(이메일/비밀번호)으로 로그인할 수 있습니다. LDAP 사용자가 처음 로그인하면 자동으로 계정이 생성됩니다. 기본 역할은 “인증 설정”의 기본 사용자 역할이 적용됩니다.

사용량 제한이 여러 곳에서 설정되면 어떻게 되나요?

사용량 제한이 여러 곳에서 설정되면 어떻게 되나요?

전역, 사용자, 그룹, 조직 4단계에서 설정할 수 있으며, 모든 설정값 중 가장 관대한(높은) 값이 적용됩니다. 예를 들어 전역 1,000 토큰, 그룹 5,000 토큰이면 해당 그룹 사용자는 5,000 토큰까지 사용 가능합니다.